2 marca 2026

Cyber Threat Intelligence w praktyce: jak wyprzedzać atakujących dzięki Sekoia CTI

Cyber Threat Intelligence (CTI) pozwala organizacjom wykrywać zagrożenia zanim dojdzie do incydentu. Dzięki analizie infrastruktury atakujących, kampanii APT i wskaźników kompromitacji, zespoły SOC mogą działać proaktywnie zamiast reaktywnie. Sekoia CTI dostarcza operacyjny threat intelligence gotowy do integracji z SIEM, XDR i SOAR, umożliwiając szybszą detekcję, automatyzację reakcji i znaczące zwiększenie poziomu bezpieczeństwa organizacji.

Jeszcze kilka lat temu cyberbezpieczeństwo w większości organizacji opierało się głównie na reagowaniu. System wykrywał podejrzaną aktywność, analityk ją analizował, a następnie podejmowano działania naprawcze. Problem polega na tym, że w tym modelu organizacja zawsze pozostaje o krok za atakującym. Dopiero po wykryciu incydentu zaczyna rozumieć, co się wydarzyło.

Dziś to podejście przestaje być wystarczające. Współczesne ataki są złożone, często przygotowywane tygodniami lub miesiącami wcześniej. Grupy cyberprzestępcze budują infrastrukturę, testują dostęp, przygotowują narzędzia i dopiero później przeprowadzają właściwy atak. Jeśli organizacja jest w stanie wykryć te przygotowania odpowiednio wcześnie, może zatrzymać zagrożenie zanim dojdzie do incydentu.

Właśnie na tym polega rola Cyber Threat Intelligence (CTI).

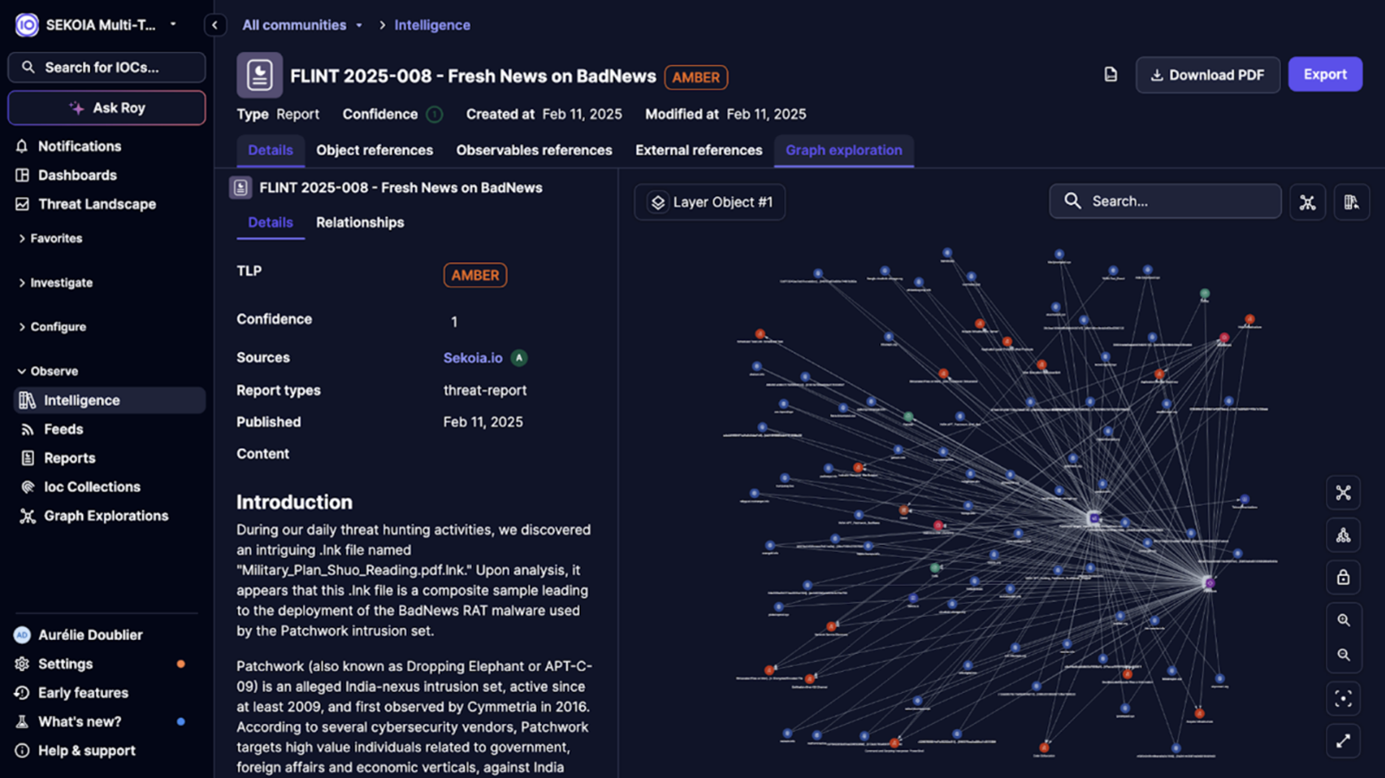

Platforma Sekoia CTI umożliwia analizę zagrożeń w formie powiązanej, wizualnej bazy wiedzy. Analitycy mogą eksplorować relacje między:

- grupami APT,

- malware,

- infrastrukturą atakujących,

- kampaniami,

- wskaźnikami kompromitacji.

Dzięki temu możliwe jest szybkie zrozumienie pełnego kontekstu zagrożenia, a nie tylko pojedynczego wskaźnika.

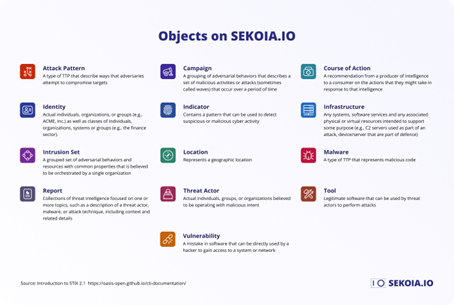

Sekoia wykorzystuje model grafowy oraz standardy takie jak STIX, umożliwiając eksplorację relacji między obiektami threat intelligence oraz ich operacyjne wykorzystanie w systemach bezpieczeństwa.

Widok relacji między grupami APT, malware, kampaniami i wskaźnikami kompromitacji w platformie Sekoia CTI.

Eksploracja relacji threat intelligence w platformie Sekoia CTI - wizualizacja powiązań między kampanią, malware, infrastrukturą oraz wskaźnikami kompromitacji (IoC).

Platforma umożliwia analitykom szybkie zrozumienie pełnego kontekstu zagrożenia oraz jego powiązań z innymi kampaniami i infrastrukturą.

Czym właściwie jest Cyber Threat Intelligence?

Cyber Threat Intelligence to uporządkowana, przeanalizowana i wzbogacona wiedza o zagrożeniach, która pozwala zrozumieć, kto atakuje, w jaki sposób działa i jakie cele wybiera.

Dobre CTI odpowiada na pytania, które są kluczowe z perspektywy zespołów bezpieczeństwa: jakie grupy atakujących są aktywne, jakie techniki wykorzystują, jaka infrastruktura jest z nimi powiązana i czy organizacja może być ich potencjalnym celem.

Co równie ważne, threat intelligence dostarcza kontekst, który pozwala odróżnić przypadkowy alert od rzeczywistego zagrożenia.

To właśnie kontekst sprawia, że CTI jest tak cenne. Bez niego alert jest tylko sygnałem. Z nim staje się informacją, która umożliwia podjęcie właściwej decyzji.

Problem z threat intelligence, z którym mierzy się większość organizacji

Choć wiele firm korzysta z różnych źródeł threat intelligence, często okazuje się, że dane są rozproszone, niepełne lub trudne do wykorzystania operacyjnego. Zespoły SOC otrzymują ogromne ilości informacji, ale nie zawsze są one zweryfikowane, aktualne lub powiązane z realnymi zagrożeniami.

W praktyce oznacza to konieczność ręcznej analizy, korelacji danych i podejmowania decyzji przy ograniczonym kontekście. To nie tylko obciąża analityków, ale również zwiększa ryzyko przeoczenia istotnego zagrożenia.

Rozwiązaniem tego problemu jest operacyjny threat intelligence, który jest zweryfikowany i gotowy do wykorzystania w systemach SOC, SIEM i XDR.

Jak działa Sekoia CTI

Sekoia CTI to platforma threat intelligence, która została zaprojektowana z myślą o bezpośrednim wykorzystaniu w operacjach bezpieczeństwa. Konsoliduje informacje o zagrożeniach z wielu źródeł i przekształca je w uporządkowaną bazę wiedzy, która może być natychmiast wykorzystana przez zespoły SOC i systemy bezpieczeństwa.

Jej baza danych jest stale aktualizowana przez setki źródeł threat intelligence oraz wzbogacana przez analityków Sekoia, co zapewnia aktualność i wysoką jakość danych.

W centrum tego rozwiązania znajduje się zespół Threat Detection & Research (TDR), który prowadzi własne badania nad cyberzagrożeniami. Analitycy identyfikują nowe kampanie, analizują malware, śledzą aktywność grup APT i odkrywają infrastrukturę wykorzystywaną przez atakujących.

Sekoia wykorzystuje również ponad 150 dedykowanych trackerów monitorujących aktywność cyberprzestępców oraz ich infrastrukturę, co pozwala wykrywać zagrożenia jeszcze przed rozpoczęciem ataku.

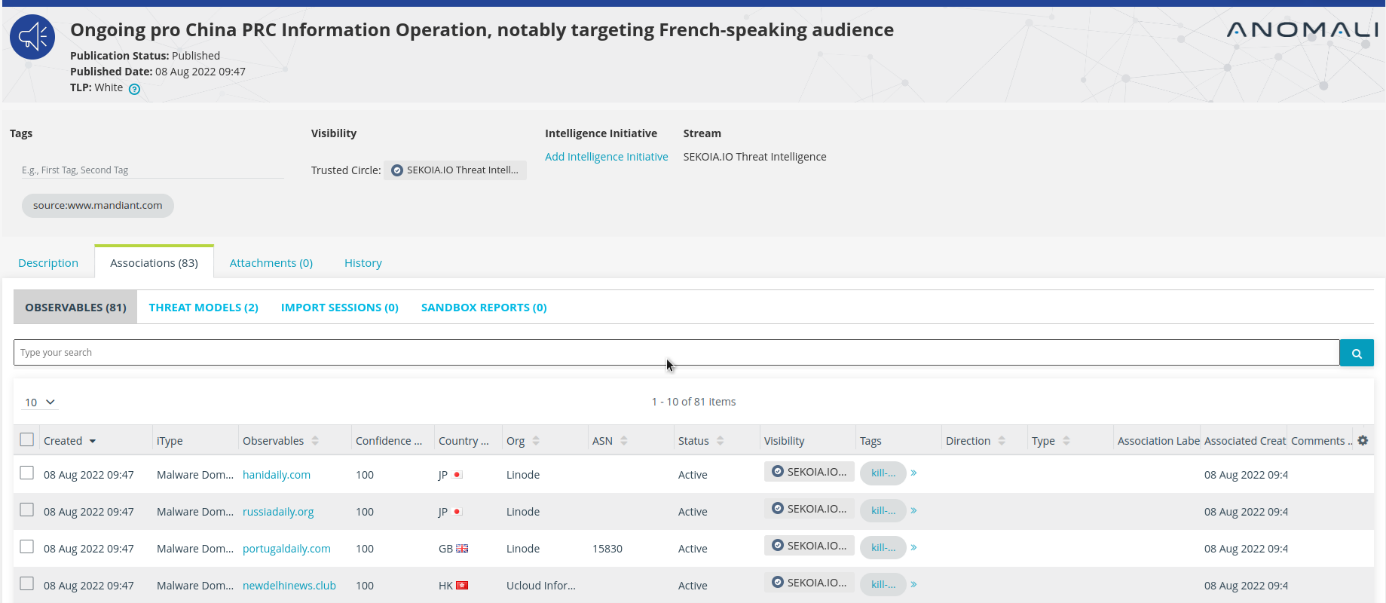

Platforma agreguje miliony powiązanych obiektów threat intelligence - od wskaźników kompromitacji, przez malware i narzędzia, po całe kampanie i grupy zagrożeń.

Raport threat intelligence w Sekoia CTI prezentujący wskaźniki kompromitacji (IoC), powiązane kampanie oraz kontekst operacyjny zagrożeń.

Od danych do działania

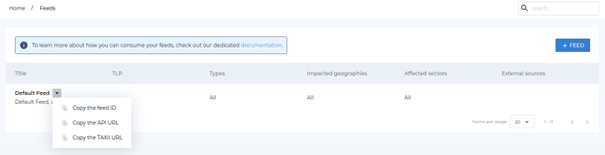

Jedną z największych zalet Sekoia CTI jest to, że dostarczane informacje są gotowe do operacyjnego wykorzystania. Platforma umożliwia automatyczne przekazywanie danych threat intelligence do narzędzi takich jak SIEM, EDR, SOAR czy firewall.

Integracje obejmują m.in.:

- Microsoft Sentinel

- Splunk

- Cortex XSOAR

- MISP

- OpenCTI

- ThreatQuotient

co pozwala automatycznie wzbogacać alerty i wykrywać zagrożenia w czasie rzeczywistym.

To podejście znacząco skraca czas reakcji i pozwala zespołom bezpieczeństwa skupić się na analizie rzeczywistych zagrożeń, zamiast na ręcznym przetwarzaniu danych.

Co istotne, nawet 50% threat intelligence dostarczanego przez Sekoia jest dostępne zanim zostanie wykorzystane w aktywnym ataku.

Zarządzanie feedami threat intelligence i automatyczna integracja z systemami bezpieczeństwa.

Lifecycle CTI - od zbierania danych do operacyjnego wykorzystania

Sekoia CTI obejmuje pełny cykl życia threat intelligence:

- zbieranie danych z globalnych źródeł,

- analizę i wzbogacanie przez ekspertów,

- korelację i modelowanie relacji,

- dystrybucję do systemów bezpieczeństwa,

- ciągłe monitorowanie i aktualizację danych.

Ten lifecycle pozwala organizacjom nie tylko reagować na zagrożenia, ale przede wszystkim je przewidywać i zapobiegać im.

Lepsze decyzje, mniej fałszywych alarmów

Jednym z największych wyzwań zespołów SOC jest liczba alertów, które wymagają analizy. Bez odpowiedniego kontekstu trudno ocenić, które z nich stanowią rzeczywiste zagrożenie, a które są fałszywym alarmem.

Threat intelligence dostarczany przez Sekoia CTI wzbogaca alerty o kontekst, który pozwala analitykom szybciej zrozumieć sytuację i podjąć właściwe działania.

Według producenta CTI znacząco redukuje liczbę false positives i poprawia efektywność zespołów SOC.

Europejskie threat intelligence w odpowiedzi na nowe regulacje

Warto podkreślić, że Sekoia jest europejskim dostawcą rozwiązań cybersecurity. W kontekście rosnących wymagań regulacyjnych, takich jak NIS2 czy DORA ma to szczególne znaczenie.

Organizacje coraz częściej zwracają uwagę na lokalizację danych, zgodność z regulacjami, suwerenność cyfrową, czy transparentność dostawcy. Europejskie rozwiązania, takie jak Sekoia, pozwalają spełnić te wymagania bez kompromisów.

Threat intelligence jako fundament nowoczesnego SOC

Cyber Threat Intelligence nie jest już dodatkiem do systemów bezpieczeństwa. Staje się ich fundamentem. Organizacje, które wykorzystują CTI, są w stanie wykrywać zagrożenia wcześniej, reagować szybciej i podejmować lepsze decyzje.

Sekoia CTI pozwala przejść z modelu reaktywnego do proaktywnego. Zamiast reagować na incydenty, organizacja może je przewidywać i zapobiegać im, zanim wpłyną na jej działalność.

W świecie, w którym cyberzagrożenia są nieuniknione, to właśnie zdolność ich przewidywania staje się najważniejszą przewagą.

Dowiedz się więcej o Sekoia CTI

Jeśli chcesz uzyskać więcej informacji na temat Sekoia CTI, pobierz naszą broszurę informacyjną, która w przystępny sposób przedstawia funkcje i korzyści płynące z jej wdrożenia.

Więcej informacji znajdziesz na:

- Strona produktu Sekoia CTI

- Dokumentacja techniczna Sekoia CTI

- Blog producenta - Sekoia CTI at a glance

- Wyjaśnienie czym jest Cyber Threat Intelligence

Chcesz przetestować Sekoia CTI w swojej organizacji?

Sprawdź, jak Cyber Threat Intelligence może zwiększyć skuteczność Twojego SOC i SIEM.

Jako autoryzowany dystrybutor Sekoia w Polsce, DAGMA Bezpieczeństwo IT zapewnia pełne wsparcie wdrożeniowe i eksperckie. Umów bezpłatną prezentację Sekoia CTI i zobacz, jak wygląda threat intelligence w praktyce.

- demo techniczne

- konsultacja z ekspertem

- dopasowanie do Twojej infrastruktury

Polecane wpisy:

Polecane wydarzenia: